DHCP攻击防范 |

您所在的位置:网站首页 › dhcp mac地址绑定 s5700 › DHCP攻击防范 |

DHCP攻击防范

|

DHCP的攻击与防护

DHCP饿死攻击 : 耗尽DHCP地址池

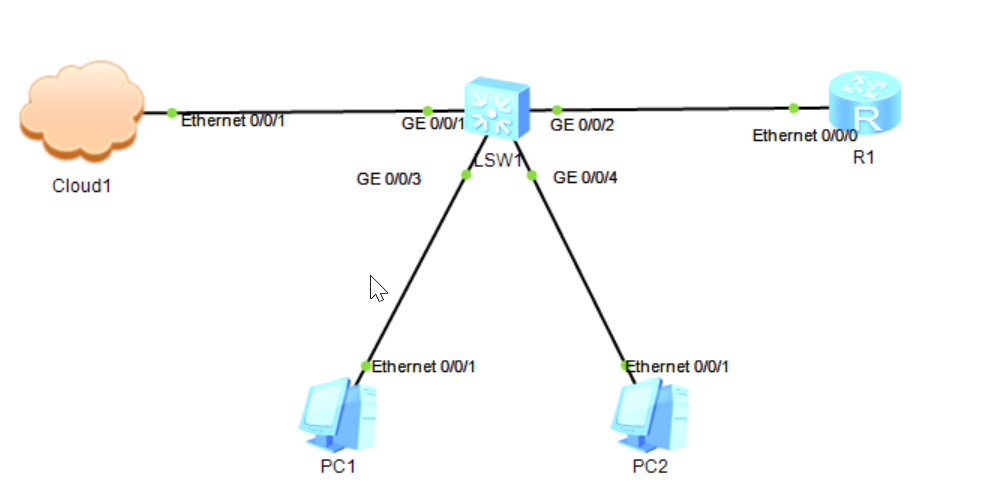

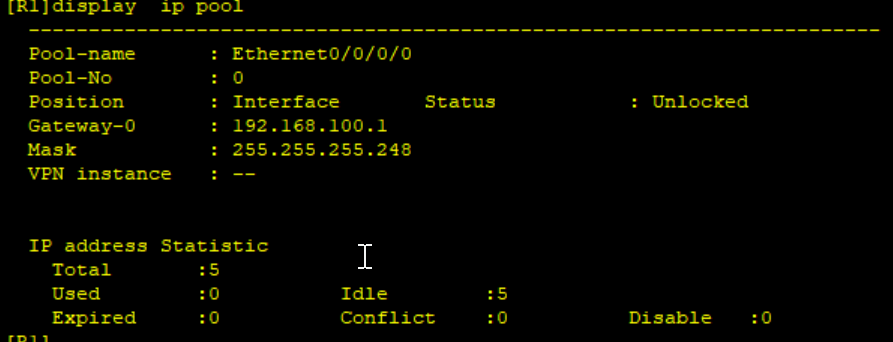

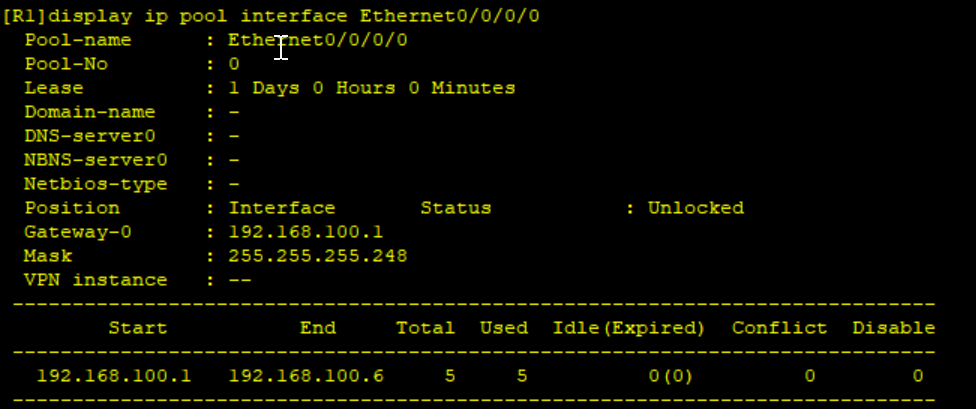

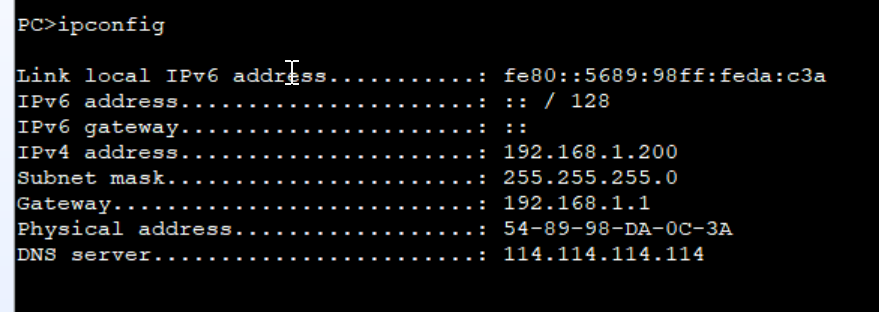

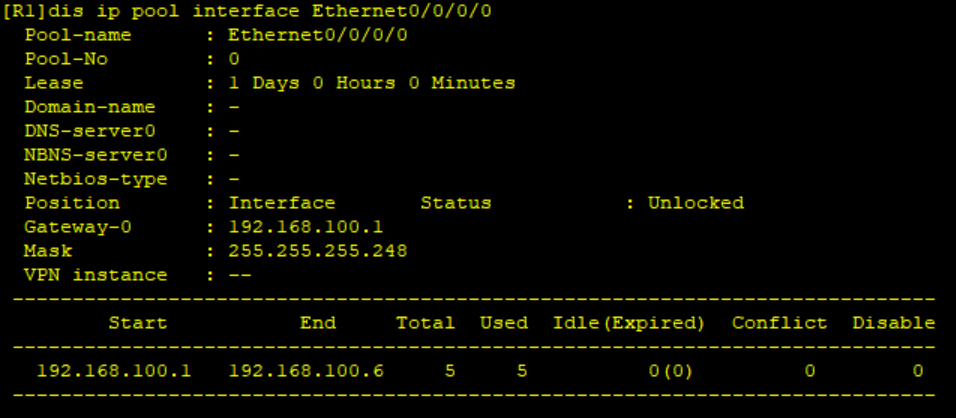

R1作为DHCP服务器提供DHCP服务 [R1]dhcp enable interface GigabitEthernet0/0/0 ip address 192.168.100.1 255.255.255.248 dhcp select interface查看DHCP地址池

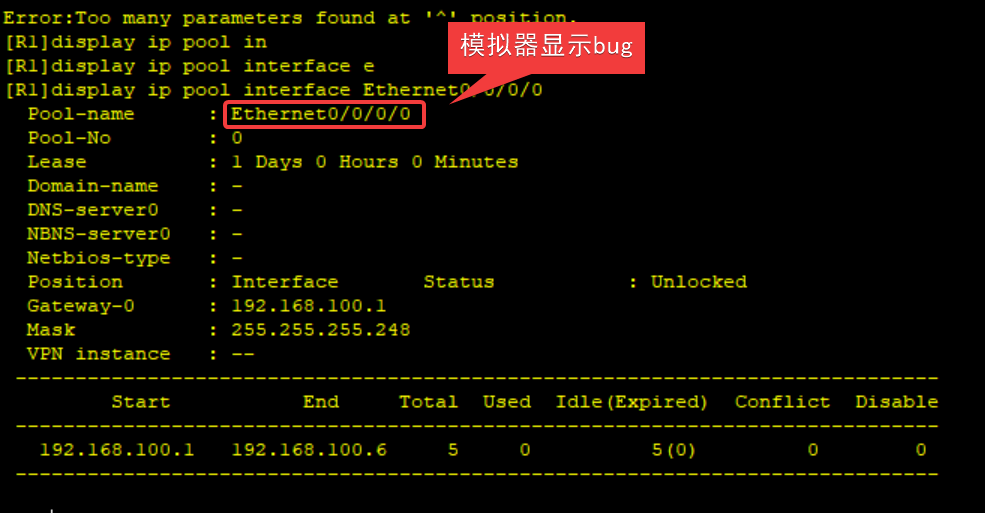

模拟攻击(kali通过dhcpstarv) dhcpstarv -i eth1 语法 dhcpstarv -i 网卡名称结果: 地址池耗尽后,dhcp server 收到 DHCP discover (1: no offer 2: offer 0.0.0.0)

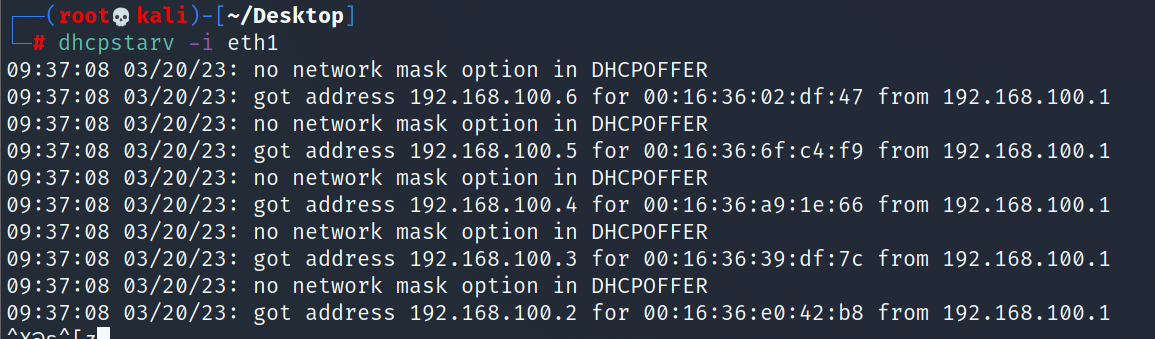

查看地址池

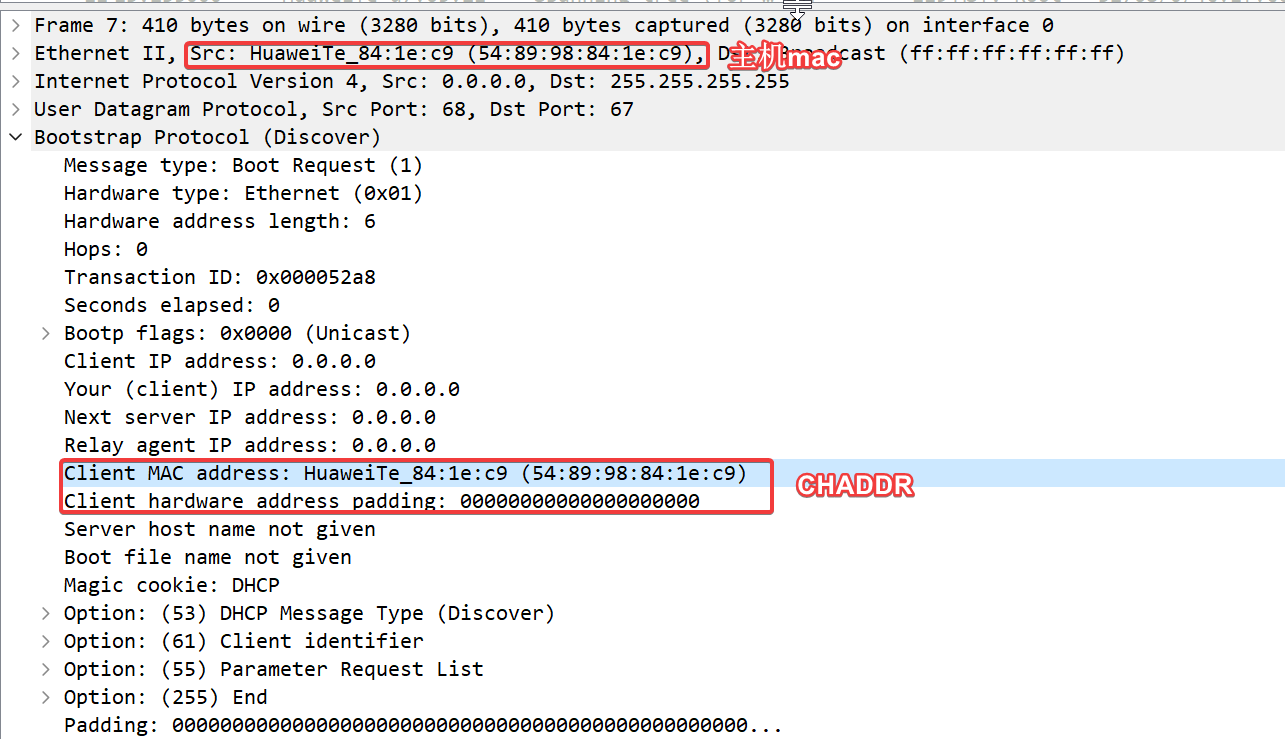

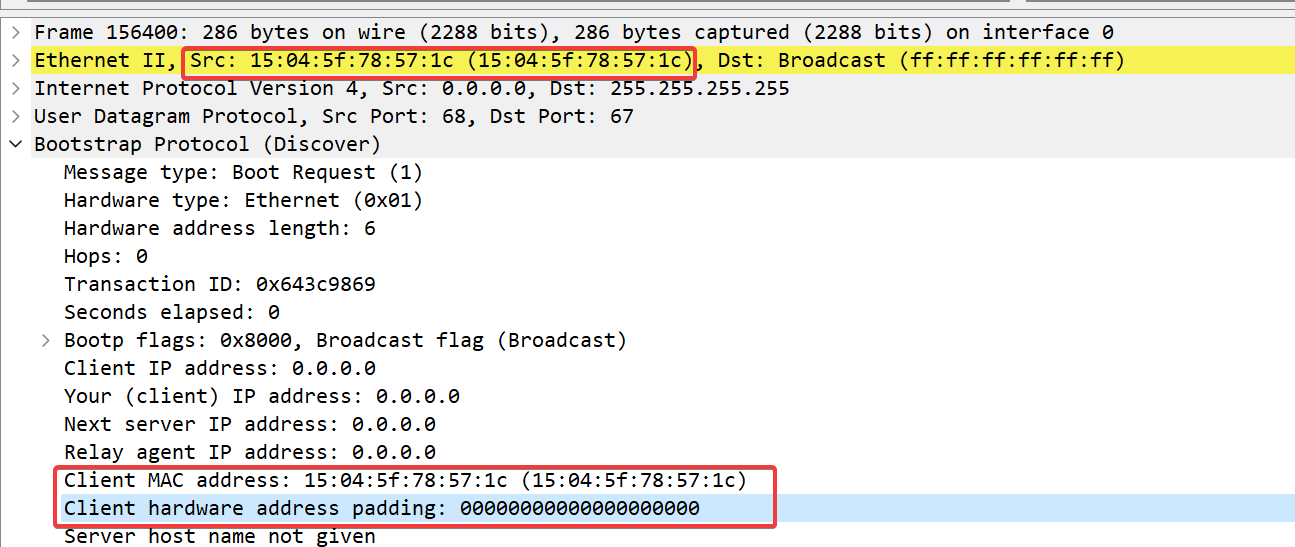

DHCP sever 绑定: DHCP server 通过DHCP消息内部的CHADDR进行绑定,不通过数据包中的MAC地址进行绑定。目的确保,DHCP server 可以根据该地址CHADDR识别不同主机。 攻击原理: 必须不断发送伪造不同的CHADDR地址的DHCP discover 消息来获取地址。

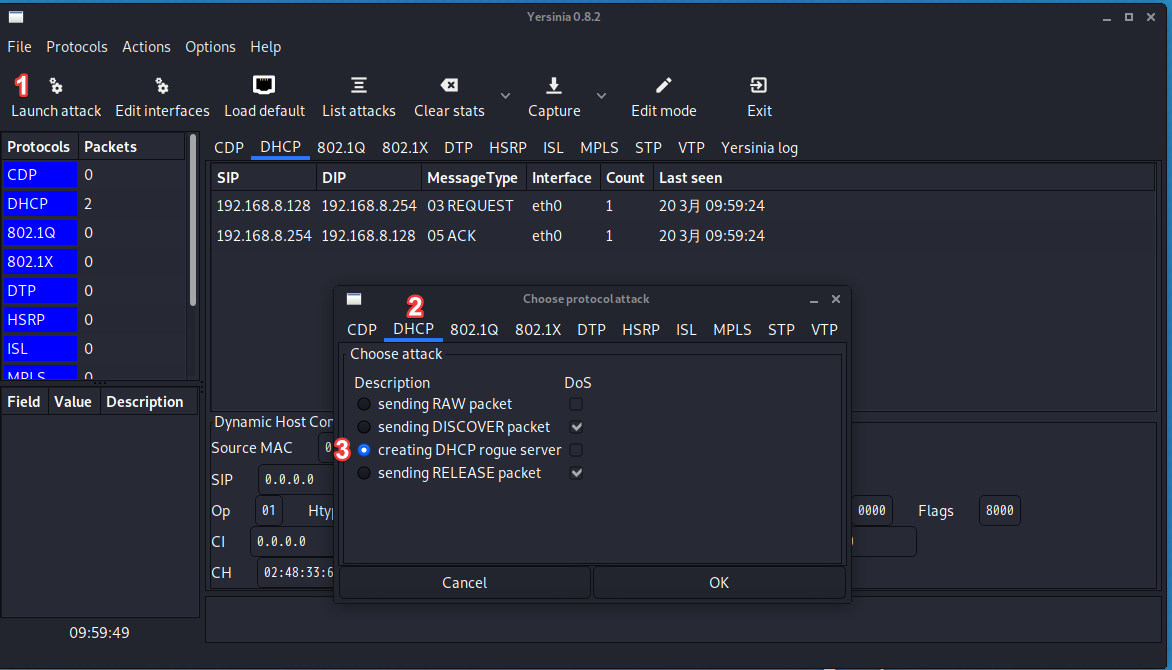

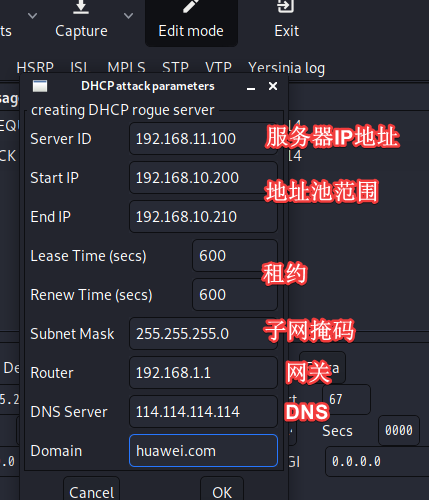

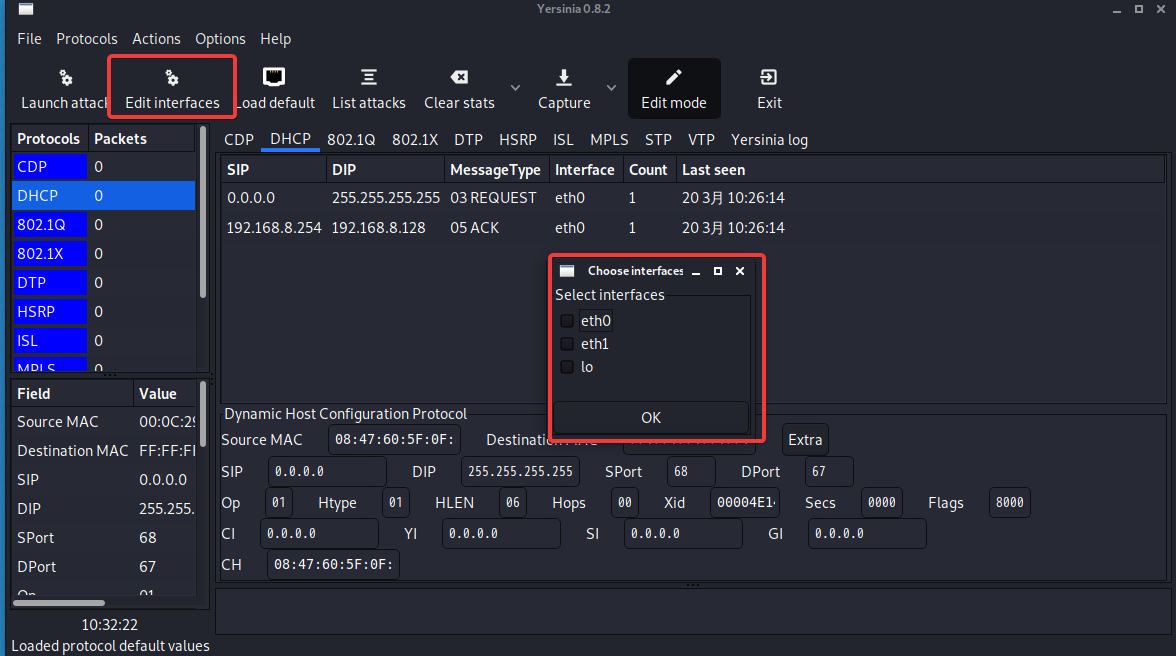

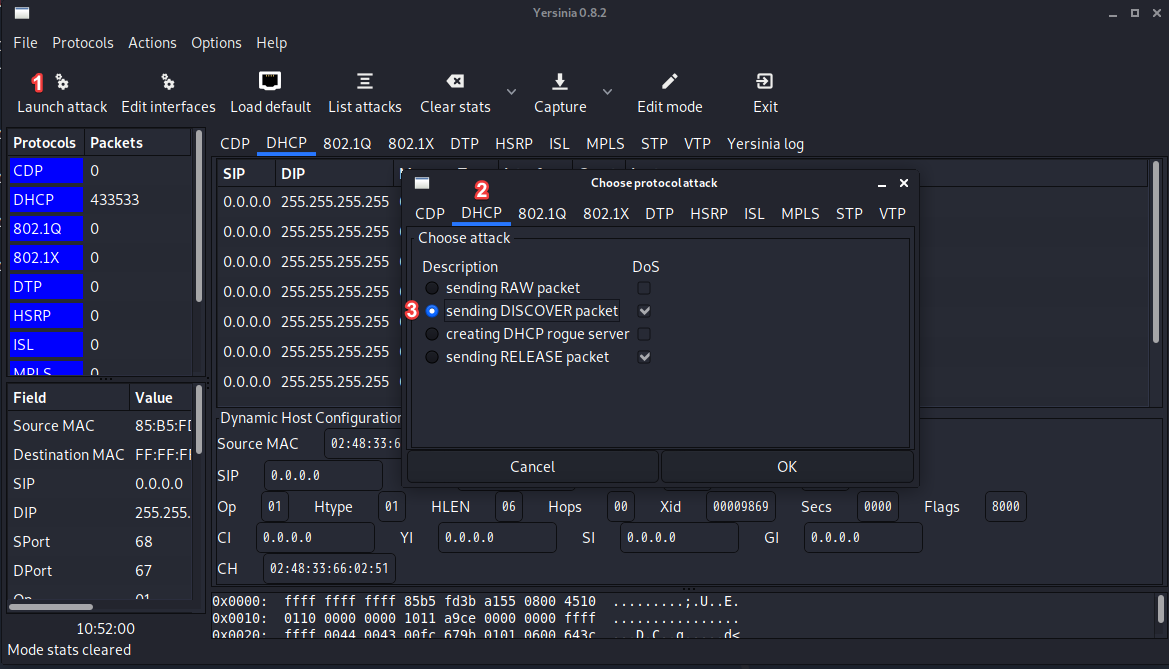

注意:CHADDR不等于MAC地址。 DHCP仿冒攻击:通过伪造 DHCP server ,回复offer/ack 攻击模拟(kali) yersinia -G

注意:发包失败,一定要检查发包的网卡是否正确。

DHCP防护:DHCP snooping DHCP server 仿冒攻击防范方法 开启DHCP SNOOPING [Huawei]dhcp enable [Huawei]dhcp snooping enable [Huawei-vlan1]dhcp snooping enable 添加信任接口 [Huawei-vlan1]dhcp snooping trusted interface GigabitEthernet 0/0/2DHCP 饿死攻击防范方法 开启DHCP snooping后 ,收到DHCP discover消息后,DHCP交换机会对DHCP discover判断,判断ethernet source-mac 和 DHCP报文中的CHADDR是否相同 开启DHCP snooping + dhcp snooping check chaddr 丢弃该消息 dhcp snooping check dhcp-chaddr enable交换机 1: 每个包判断是否是DHCP消息 (UDPport 67/68) 2:如果DHCP消息,判断是否是discover 3.如果是discover消息,继续判断chaddr – source mac地址是否一致 4.判断是通过交换机CPU处理 缺点:无法拦截yersinia伪造,SOURCE-MAC和CHADDR全部伪造,Yersinia攻击会让交换机端口学习到大量MAC地址,还会导致CPU占用过高。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Nnoahri5-1679281244616)(https://hzj-1307023791.cos.ap-chengdu.myqcloud.com/img/%E5%9B%BE%E7%89%871.png)] 攻击

结果:

如何拦截yersinia的攻击呢? 在一个交换机的一个access接口下,只允许一个MAC学习。如果学习到多个,那么则对端口进行惩罚,惩罚方式-关闭接口shutdown。 interface GigabitEthernet0/0/1 port-security enable port-security protect-action shutdown dhcp snooping check dhcp-chaddr enable |

【本文地址】

今日新闻 |

推荐新闻 |